几维安全公布新知识,ICS移动应用中的主要安全漏洞!

IOActive和Embedi的研究人员在与SCADA系统协同使用的34个移动应用中发现了147个网络安全漏洞。

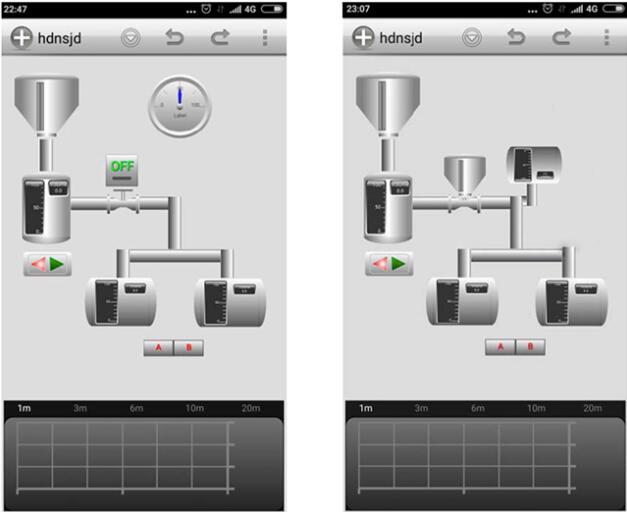

受害者HMI面板视图中的概念验证攻击

据研究人员介绍,如果发现的移动应用漏洞被利用,攻击者可能会破坏工业流程或危害工业网络基础设施,或者导致SCADA运营商无意中对系统进行有害的行为。测试的34款手机应用程序是从Google Play Store中随机选择的。

IOActive的首席安全顾问Jason Larsen表示:“这个新的漏洞报告是在两年前进行的原始研究,其中20个移动应用程序进行了测试。“那个时候,市场上只有很少的SCADA应用。这份最新的白皮书强调了移动应用越来越多的漏洞,这些漏洞可能对运行工业控制系统的SCADA系统造成严重后果。对开发者来说,关键的一点是,安全必须从一开始就被烘托 - 它节省了时间和金钱,并最终帮助保护品牌。“

最初的研究是在2015年在黑帽进行的,共发现了20个移动应用程序中的50个问题进行了分析。2017年,他们在本研究报告选择的34个应用程序中发现了令人吃惊的147个问题。这意味着每个应用程序平均增加1.6个漏洞。

“使用移动应用程序与SCADA接口和系统进行交互,大大简化了工程师对这些系统的监控,这些应用程序也为恶意攻击者打开了大门。移动应用安全研究表明,即使是对生产至关重要的SCADA移动应用程序也不适用于移动应用程序环境常见的各种安全漏洞。实际上,这些应用程序存在我们在穿透测试或SAST(静态应用程序安全测试)方面经常遇到的常见漏洞,“DefenseCode首席技术官Leon Juranic说。

研究显示

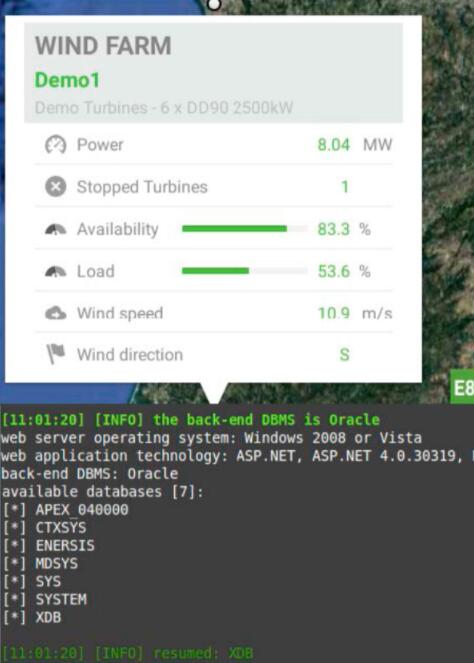

IOActive安全顾问Alexander Bolshev和Embedi信息安全审计师Ivan Yushkevich的研究重点是测试软件和硬件,使用后端模糊和反向工程。这样做,他们成功发现了安全漏洞,从不安全的数据存储和不安全的通信到不安全的密码学和代码篡改。

具体而言,研究显示,前五大安全漏洞包括:代码被篡改(94%的应用程序),不安全的授权(59%的应用程序),逆向工程(53%的应用程序),不安全的数据存储(47%的应用程序)沟通(38%的应用程序)。

布尔什维夫说:“我们发现的缺陷是令人震惊的,并且证明移动应用程序正在被开发和使用,而没有考虑到安全问题。“需要指出的是,攻击者无需物理访问智能手机即可利用这些漏洞,而且也不需要直接针对ICS控制应用程序。如果智能手机用户在设备上下载任何类型的恶意应用程序,该应用程序就可以攻击用于ICS软件和硬件的易受攻击的应用程序。这导致攻击者使用移动应用程序攻击其他应用程序。“

示例SQL注入

“供应商继续生产”安全的“远程访问产品来满足客户的需求,但远程访问本质上是脆弱的,除了IOActive描述的特定漏洞。有多少“警卫,大门或枪支”保护普通工业场地?多少保护我们的手机?远程访问已经成为目标勒索软件和其他工业攻击的首选攻击路径。

建议和披露

Yushkevich说:“开发人员需要记住,这些应用程序基本上是关键任务ICS系统的门户。“应用程序开发人员采用移动应用安全的编码最佳实践来保护他们的应用程序和系统免受危险和昂贵的攻击是非常重要的。”

IOActive和Embedi通过负责任的披露向受影响的供应商通报了调查结果,并正在与其中的一些机构进行协调,以确保修复到位。

上一篇: 几维安全iOS编译器产品注意事项!

下一篇: 如何判断你的手机是否被黑客入侵?